피싱사이트 접근 공무원 계정 180개 차단

"미국 해커잡지가 北 '김수키' 소행 지목"

[서울=뉴스핌] 이영종 통일전문기자 = 해커집단으로 추정되는 세력이 온나라시스템을 비롯한 정부 행정망에 침투해 자료를 열람한 것으로 파악됐다.

국가정보원은 17일 보도자료를 통해 공공부문 및 민간업체의 해킹피해 상황을 전하면서 "지난 7월 온나라시스템 등 공공ㆍ민간분야 해킹 첩보를 사전에 입수, 행안부 등 유관기관과 합동으로 정밀 분석을 실시해 해킹 사실을 확인하고 추가피해 방지를 위한 대응에 적극 나섰다"고 밝혔다.

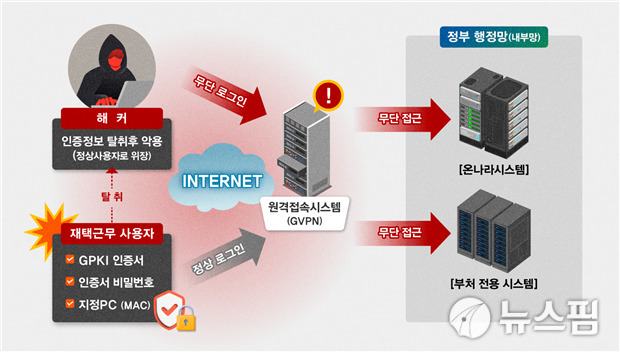

국정원은 "해커는 먼저 다양한 경로로 공무원들의 행정업무용 인증서(GPKI)ㆍ패스워드 등을 확보한 것으로 보이며, 인증체계를 면밀히 분석한 뒤 합법적 사용자로 위장해 행정망에 접근한 것으로 밝혀졌다"며 "이후 인증서(6개) 및 국내외 IP(6개)를 이용해 2022년 9월부터 올해 7월까지 행안부가 재택근무를 위해 사용하는 원격접속시스템(G-VPN)을 통과, 온나라시스템에 접속해 자료를 열람했다"고 밝혔다.

점검 결과, 정부 원격접속시스템에 본인확인 등 인증체계가 미흡하고 온나라시스템의 인증 로직이 노출되면서 복수기관에 접속이 가능하였고 각 부처 전용 서버에 대한 접근통제가 미비한 것이 사고원인으로 드러났다.

이에따라 국정원은 해커가 악용한 6개 IP주소를 全 국가ㆍ공공기관에 전파ㆍ차단하는 등 해커의 접근을 막는 긴급 보안조치를 단행했다.

또 △정부 원격접속시스템 접속시 ARS 등 2차 인증 적용 △온나라시스템 접속 인증 로직 변경 △해킹에 악용된 행정업무용 인증서 폐기 △피싱사이트 접속 추정 공직자 이메일 비밀번호 변경 △각 부처 서버 접근통제 강화 △소스코드 취약점 수정 등의 조치를 통해 추가 해킹 가능성을 차단했다고 국정원은 설명했다.

다른 부처에도 해킹 정황은 드러났다.

국정원은 "A 부처 행정메일 서버 소스코드 노출이 확인되었는데 해킹에 악용될 우려가 있어 개발업체와 함께 소스코드를 분석해 보안이 취약한 것으로 판단되는 부분을 수정했다"며 "또 일부 패스워드가 노출된 B 부처 행정업무용 인증서(GPKI)의 패스워드를 변경했다"고 밝혔다.

해커가 구축한 피싱사이트에 접속한 것으로 보이는 180여개의 공직자 이메일 계정에 대해서도 해킹 가능성에 대비해 전체 비밀번호를 변경했으며 현재까지 이로 인한 별다른 피해는 확인되지 않았다고 국정원은 전했다.

또 민간의 경우 서버인증서 노출, 원격관리시스템(VPN) 접속 페이지 노출 등의 피해가 있어 해당업체에 위험성을 통보, 보안조치를 요청했으며 통신업체에 대해서는 과기정통부가 피해여부를 별도로 확인 중"이라고 덧붙였다.

이번 사태의 배후와 관련 국정원은 "미국 해커 잡지인 '프랙'은 이번 해킹을 자행한 배후로 북한 '김수키' 조직을 지목했다"고 설명했다.

하지만 "금번 해킹에서 확인된 해커 악용 IP주소 6종의 과거 사고 이력, GPKI 인증서 절취 사례 및 공격방식ㆍ대상의 유사성 등을 종합적으로 분석중이지만 현재까지 해킹소행 주체를 단정할만한 기술적 증거는 부족한 상황"이라고 강조했다.

또 "해커가 한글을 중국어로 번역한 기록, 대만 해킹을 시도한 정황 등이 확인 되었지만 국정원은 모든 가능성을 열어 두고 해외 정보협력기관 및 국내외 유수 보안업체와 협력해 공격 배후를 추적하고 있다"고 밝혔다.

김창섭 국정원 3차장은 "온나라시스템 등 정부 행정망은 국민의 생활과 행정 서비스의 근간인 만큼, 진행중인 조사를 조속히 마무리하고 재발방지를 위한 범정부 후속대책을 마련해 이행할 계획"이라고 보도자료를 통해 밝혔다.

yjlee@newspim.com