전 세계 피해 1,556건…대형 그룹 활동 중단에도 위협 지속

Qilin·Akira·Play 등 신·구 그룹 활동 활발, 위협 다변화

예스24·MathWorks 등 소비자 서비스 직접 피해 확산

미국 의료기관·해외 병원 잇단 공격, 환자 정보 유출도 확인

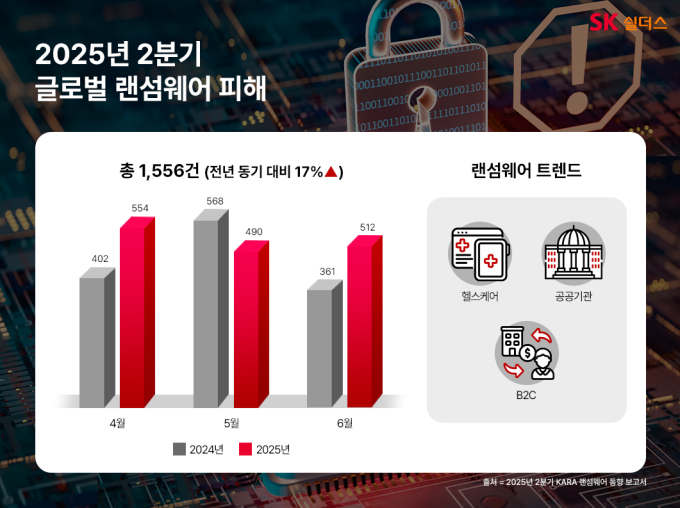

[서울=뉴스핌] 양태훈 기자 = 올해 2분기 전 세계 랜섬웨어 피해 건수가 1,556건으로 전년 동기 대비 17% 늘어난 가운데, SK쉴더스가 랜섬웨어 위협이 공공·의료·소비자 서비스로 확산되며 일상생활을 직접 위협하고 있다고 분석했다.

27일 SK쉴더스는 이날 발간한 '2025년 2분기 KARA 랜섬웨어 동향 보고서'를 통해 이같이 밝혔다.

보고서에 따르면 2분기 랜섬웨어 피해 건수는 1,556건으로 집계됐다. 이는 지난해 같은 기간보다 17% 증가했지만, 직전 분기(2,575건)보다는 40% 줄었다. SK쉴더스는 Clop, RansomHub 등 대형 그룹의 활동 중단에 따른 일시적 감소일 뿐, 위협 수준은 여전히 높다고 분석했다.

특히 Qilin 그룹이 두드러진 활동을 보였다. RansomHub 소속 공격자 일부가 합류한 것으로 추정되며, 월평균 피해 건수는 35건에서 70건으로 두 배 가까이 늘었다. 이 밖에도 Akira, Play 등 기존 그룹과 Gunra, Devman, Nova 같은 신생 그룹이 활동하며 위협이 다변화됐다.

피해 산업군은 B2C 서비스와 헬스케어, 공공 분야로 확산됐다. 지난 5월에는 공학 소프트웨어 '매트랩'과 '시뮬링크'를 개발한 매스웍스(MathWorks)가 공격을 받아 클라우드 센터가 장기간 마비됐다. 최근에는 국내 최대 인터넷 서점 예스24가 두 달 만에 또다시 공격을 당해 도서 검색, 전자책, 공연 예매 서비스 등이 중단됐다.

미국의 다비타(DaVita), 케터링 헬스, 코버넌트 헬스 등 주요 의료기관도 공격을 받아 진료 지연과 환자 정보 유출이 발생했다. 맥라렌 헬스케어는 지난해 공격으로 74만 명 환자의 개인정보가 유출된 사실이 올해 확인됐다. 이에 따라 FBI와 CISA, 보건복지부는 지난달 의료기관 대상 공격 급증에 대해 경고를 발령했다.

공공기관도 예외가 아니었다. 미국 테네시주 보안관실, 텍사스주 애빌린 시, 오클라호마주 더런트 시 등이 공격을 받아 행정과 치안 서비스가 마비되며 주민 불편으로 이어졌다.

보고서는 INC 랜섬웨어 그룹의 위협을 주목했다. INC는 의료·제조·공공 등 핵심 산업을 공격해 왔으며, 최근 소스코드가 다크웹에 유출되면서 변종 확산 우려가 커졌다. RaaS(서비스형 랜섬웨어) 모델을 기반으로 공격자가 직접 개발하지 않아도 쉽게 공격이 가능한 점도 문제로 지적됐다.

SK쉴더스는 대응 강화를 위해 ▲보안 패치 ▲권한 관리 ▲이상 행위 탐지 강화 등 선제적 조치를 권고하며, 실시간 탐지와 대응이 가능한 MDR(Managed Detection & Response)을 대안으로 제시했다. MDR은 해킹 사고 발생 시 전문가가 즉각 대응해 원인 분석부터 복구까지 원스톱으로 지원하며, 구독형 제공으로 중소기업도 쉽게 도입할 수 있다는 장점이 있다.

김병무 SK쉴더스 사이버보안부문장(부사장)은 "랜섬웨어 공격이 소비자 서비스와 공공기관으로 번지며 일상생활을 위협하고 있다"며 "실시간 대응이 가능한 MDR을 통해 위협에 선제적으로 대비해야 한다"고 강조했다.

한편, SK쉴더스는 국내 최초 민간 랜섬웨어 대응 협의체 'KARA'를 주도하고 있으며, 이번 보고서는 공식 홈페이지에서 확인할 수 있다.

dconnect@newspim.com